Google, geride kalan Google I/O 2011’de WebGL teknolojisi hakkında fazlasıyla konuştu. İngiliz güvenlik şirketi Context ise kullanıcılara bu işlevi devredışı bırakmaları tavsiyesinde bulundu, çünkü WebGL sistemde ciddi bir güvenlik açığı doğuruyor. ABD Bilgisayar Acil Durumları Gönüllü Ekibi (CERT) de bu tavsiyeye uyulması konusunda insanları teşvik ediyor.

Google, geride kalan Google I/O 2011’de WebGL teknolojisi hakkında fazlasıyla konuştu. İngiliz güvenlik şirketi Context ise kullanıcılara bu işlevi devredışı bırakmaları tavsiyesinde bulundu, çünkü WebGL sistemde ciddi bir güvenlik açığı doğuruyor. ABD Bilgisayar Acil Durumları Gönüllü Ekibi (CERT) de bu tavsiyeye uyulması konusunda insanları teşvik ediyor.

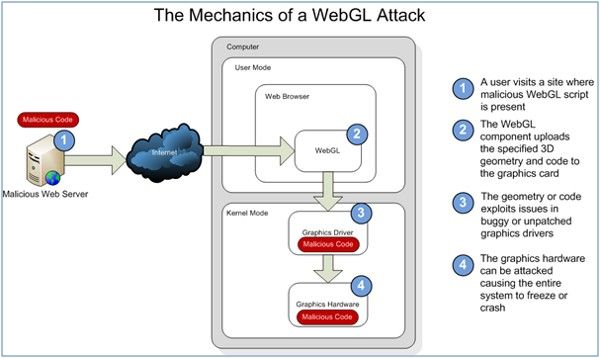

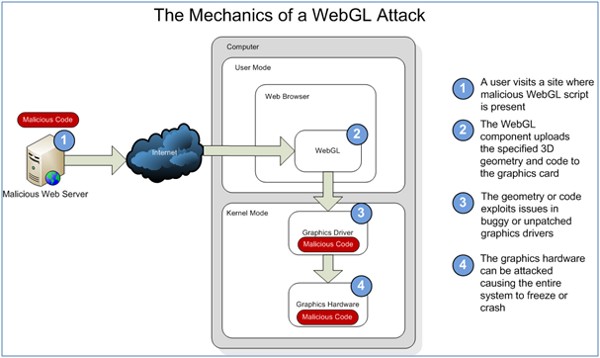

Context’e göre, kötü amaçlı bir site kullanıcının grafik işlemcisine doğrudan bir kod aktarımında bulunabilir, sonrasında da DoS (Denial of Service) saldırısını tetikleyebilir ya da basitçe söyleyecek olursak sistemi çökertebilir. Tembeller de WebGL ve Canvas elementini kullanarak görüntü verilerini başka bir alan adından çekmeye çalışabilir, bu da daha sonra tertip edilmiş bir saldırının parçası olarak kullanılabilir.

Standardı düzenleyen Khronos grubu grafik kart üreticilerinin kullanabileceği bir genişletme olanağının bulunduğunu, bunun DoS saldırılarını algılayıp onlara karşı koruma sağlayacağını açıkladı. Ancak bu açıklama Context’i tatmin etmeye yetmedi. Şirket WebGL tasarımının yapısında var olan açıkların güvenliği sağlamakta zorluk yarattığını iddia ediyor.

Aslında şu an için ortalama kullanıcı için panik yaratack bir durum yok. Çünkü WebGL birçok Intel ve ATI grafik yongasında çalışmayacak. Yine de, tedbir amacıyla WebGL’i devredışı bırakmak isterseniz, aşağıdaki bağlantıda (Contex FAQ) bununla ilgili olarak izlemeniz gereken adımları bulabilirsiniz.

İlgili – Context

İlgili – US CERT

İlgili – Khronos

İlgili – Context FAQ